Bản cập nhật iOS 14 mà Apple cho ra mắt thời gian vừa qua có tên là BlastDoor, được phát triển bởi Samuel Grob - một chuyên viên phân tích bảo mật thuộc nhóm Project Zero do Google thành lập, với mục đích tìm kiếm những lỗ hổng bảo mật trong các phần mềm đang được sử dụng rộng rãi hiện nay.

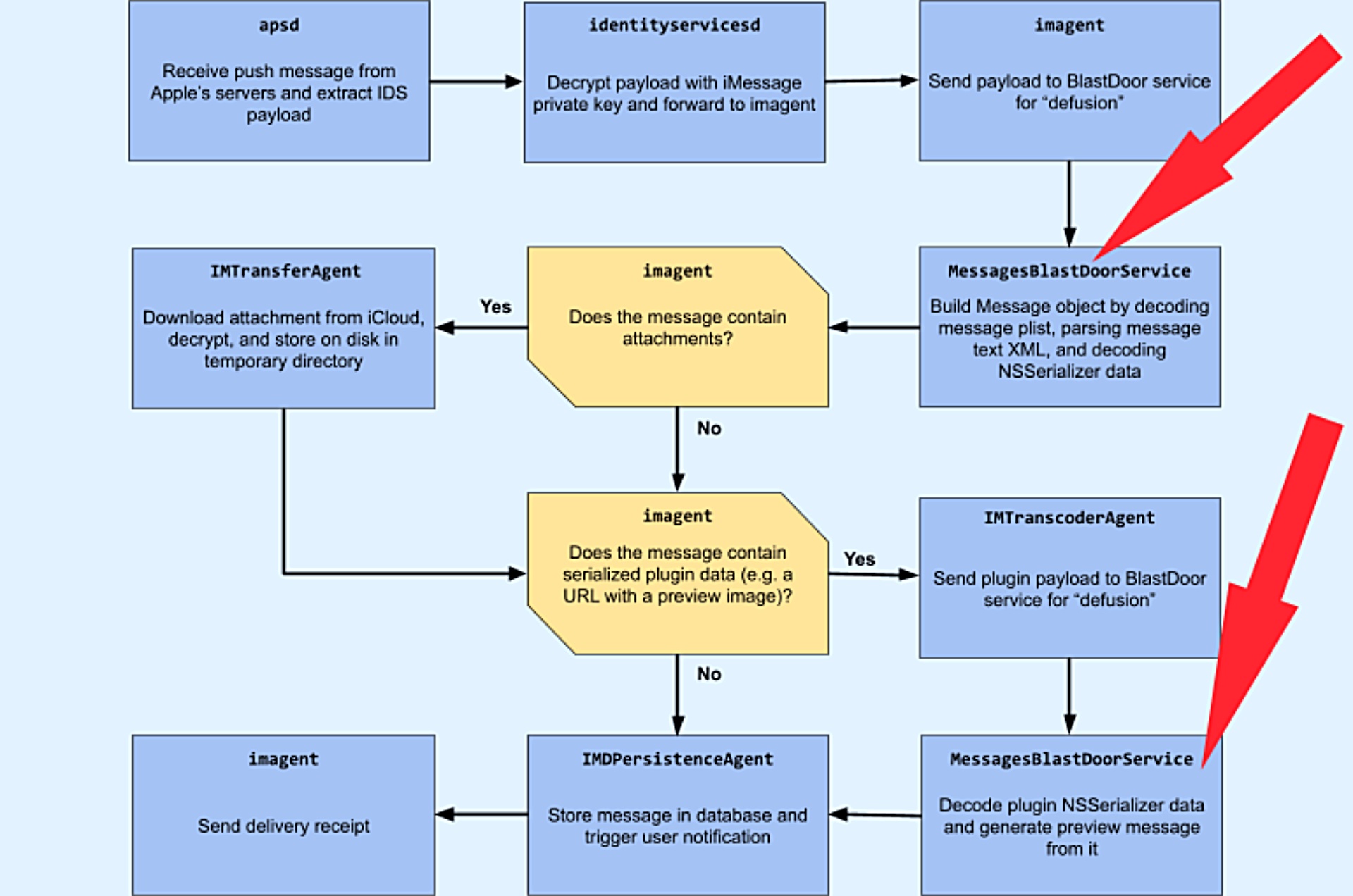

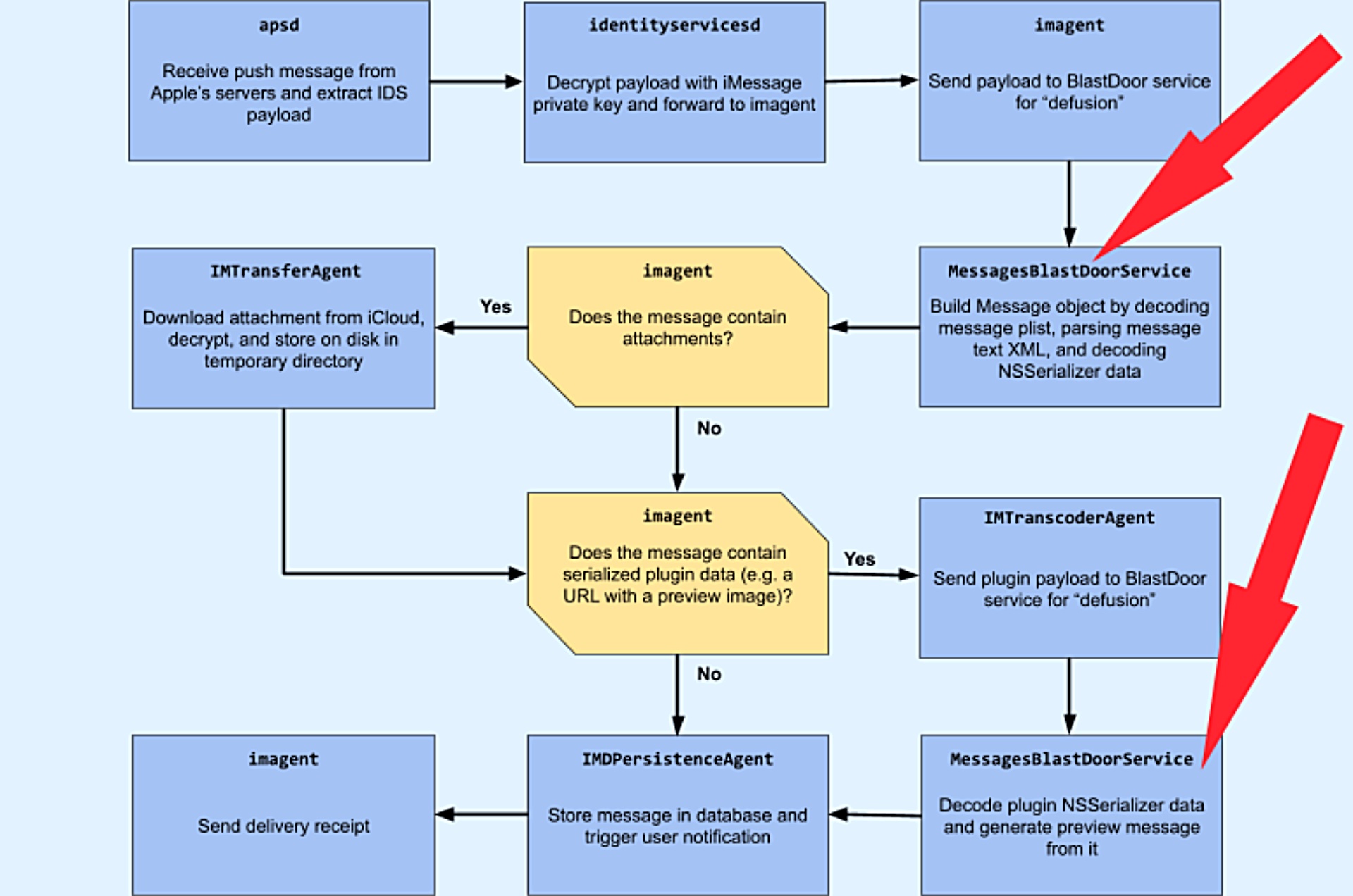

iOS 14 là bản nâng cấp được Apple tích hợp thêm hệ thống bảo mật mới cho các dòng iPhone và iPad, qua đó bảo vệ người dùng khỏi việc bị lộ các thông tin thông qua iMessage. Grob cho biết, hệ thống BlastDoor cơ bản là một dạng sandbox, với cơ chế bảo mật dùng để tách lọc những chương trình đang vận hành nhằm giảm thiểu các lỗi hệ thống hoặc nguy cơ lây lan các lỗ hổng phần mềm, ảnh hưởng đến chức năng bảo mật của phần mềm đó.

Trong khi iOS vận hành với vô số sandbox, BlastDoor là một phiên bản cập nhật chỉ hoạt động với iMessage. Cơ chế vận hành của nó là nhận tin nhắn đầu vào, giải nén và tiến hành xử lý nội dung trong một môi trường bảo mật và tách biệt, nơi mà các mã độc bất kỳ ẩn trong tin nhắn không thể tiếp cận hay có thể gây nguy hại đến hệ điều hành cơ bản, hoặc ngăn chặn các hành động truy xuất dữ liệu người dùng.

Hệ thống bảo mật kiểu BlastDoor hiện đã trở thành một nhu cầu tối thiểu đối với các phần mềm, sau khi các nhà nghiên cứu bảo mật chỉ ra được sự yếu kém trong việc “dọn dẹp” dữ liệu từ người dùng ở hệ thống iMessage cũ.

Trong khoảng 3 năm vừa qua, đã có nhiều trường hợp liên quan đến vấn đề phát hiện lỗi thực hiện lệnh từ xa (RCE) của iMessage, tạo điều kiện cho các đối tượng tin tặc lạm dụng vấn đề này để phát triển các biện pháp khai thác, cho phép chúng kiểm soát hay lấy dữ liêuh từ iPhone chỉ bằng cách gửi một đoạn tin nhắn đơn giản, hoặc gửi ảnh hay video tới thiết bị của ai đó bất kỳ.

Vụ tấn công bảo mật xảy ra trên iOS mới nhất diễn ra vào năm ngoái và đã được Citizen Lab báo cáo chi tiết trong tài liệu "The Great iPwn" - mô tả chiến dịch tấn công của các đối tượng tin tặc nhắm vào các nhân viên và nhà báo của hãng thông tấn Al Jazeera, bằng cách sử dụng lỗ hổng zero-day.

Grob cho biết, sau sự kiện trên và thông qua các báo cáo nghiên cứu từ Grob, Apple cuối cùng đã "lắng nghe" cộng đồng nghiên cứu bảo mật và tiến hành cải thiện khả năng xử lý nội dung nhận của iMessage bằng cách thêm hệ thống sandbox BlastDoor vào mã nguồn của ứng dụng này.

Anh cũng nhận xét rằng, về tổng thể, những thay đổi này đã rất gần với những gì tốt nhất có thể được thực hiện do nhu cầu tương thích ngược, và chúng sẽ có tác động đáng kể đối với cả bảo mật của iMessage cũng như toàn bộ nền tảng hệ điều hành iOS. Grob đánh gia rất cao nỗ lực của Apple trong việc dành nguồn lực cho những kiểu tái cấu trúc lớn như thế này để có thể đáp ứng nhu cầu cải thiện bảo mật cho người dùng.

Theo ZDNet

iOS 14 là bản nâng cấp được Apple tích hợp thêm hệ thống bảo mật mới cho các dòng iPhone và iPad, qua đó bảo vệ người dùng khỏi việc bị lộ các thông tin thông qua iMessage. Grob cho biết, hệ thống BlastDoor cơ bản là một dạng sandbox, với cơ chế bảo mật dùng để tách lọc những chương trình đang vận hành nhằm giảm thiểu các lỗi hệ thống hoặc nguy cơ lây lan các lỗ hổng phần mềm, ảnh hưởng đến chức năng bảo mật của phần mềm đó.

Trong khi iOS vận hành với vô số sandbox, BlastDoor là một phiên bản cập nhật chỉ hoạt động với iMessage. Cơ chế vận hành của nó là nhận tin nhắn đầu vào, giải nén và tiến hành xử lý nội dung trong một môi trường bảo mật và tách biệt, nơi mà các mã độc bất kỳ ẩn trong tin nhắn không thể tiếp cận hay có thể gây nguy hại đến hệ điều hành cơ bản, hoặc ngăn chặn các hành động truy xuất dữ liệu người dùng.

Hệ thống bảo mật kiểu BlastDoor hiện đã trở thành một nhu cầu tối thiểu đối với các phần mềm, sau khi các nhà nghiên cứu bảo mật chỉ ra được sự yếu kém trong việc “dọn dẹp” dữ liệu từ người dùng ở hệ thống iMessage cũ.

Trong khoảng 3 năm vừa qua, đã có nhiều trường hợp liên quan đến vấn đề phát hiện lỗi thực hiện lệnh từ xa (RCE) của iMessage, tạo điều kiện cho các đối tượng tin tặc lạm dụng vấn đề này để phát triển các biện pháp khai thác, cho phép chúng kiểm soát hay lấy dữ liêuh từ iPhone chỉ bằng cách gửi một đoạn tin nhắn đơn giản, hoặc gửi ảnh hay video tới thiết bị của ai đó bất kỳ.

Vụ tấn công bảo mật xảy ra trên iOS mới nhất diễn ra vào năm ngoái và đã được Citizen Lab báo cáo chi tiết trong tài liệu "The Great iPwn" - mô tả chiến dịch tấn công của các đối tượng tin tặc nhắm vào các nhân viên và nhà báo của hãng thông tấn Al Jazeera, bằng cách sử dụng lỗ hổng zero-day.

Grob cho biết, sau sự kiện trên và thông qua các báo cáo nghiên cứu từ Grob, Apple cuối cùng đã "lắng nghe" cộng đồng nghiên cứu bảo mật và tiến hành cải thiện khả năng xử lý nội dung nhận của iMessage bằng cách thêm hệ thống sandbox BlastDoor vào mã nguồn của ứng dụng này.

Anh cũng nhận xét rằng, về tổng thể, những thay đổi này đã rất gần với những gì tốt nhất có thể được thực hiện do nhu cầu tương thích ngược, và chúng sẽ có tác động đáng kể đối với cả bảo mật của iMessage cũng như toàn bộ nền tảng hệ điều hành iOS. Grob đánh gia rất cao nỗ lực của Apple trong việc dành nguồn lực cho những kiểu tái cấu trúc lớn như thế này để có thể đáp ứng nhu cầu cải thiện bảo mật cho người dùng.

Theo ZDNet