Mấy hôm nay internet đang nói về vấn đề giữa hacker và BKAV, mình xin tóm tắt lại diễn biến sự việc từ ngày đầu đến giờ cho anh em tiện theo dõi nhé.

Ngày 4/8

![[IMG]](https://photo2.tinhte.vn/data/attachment-files/2021/08/5587494_217808978_4141228339317888_2982185317027417866_n.jpg)

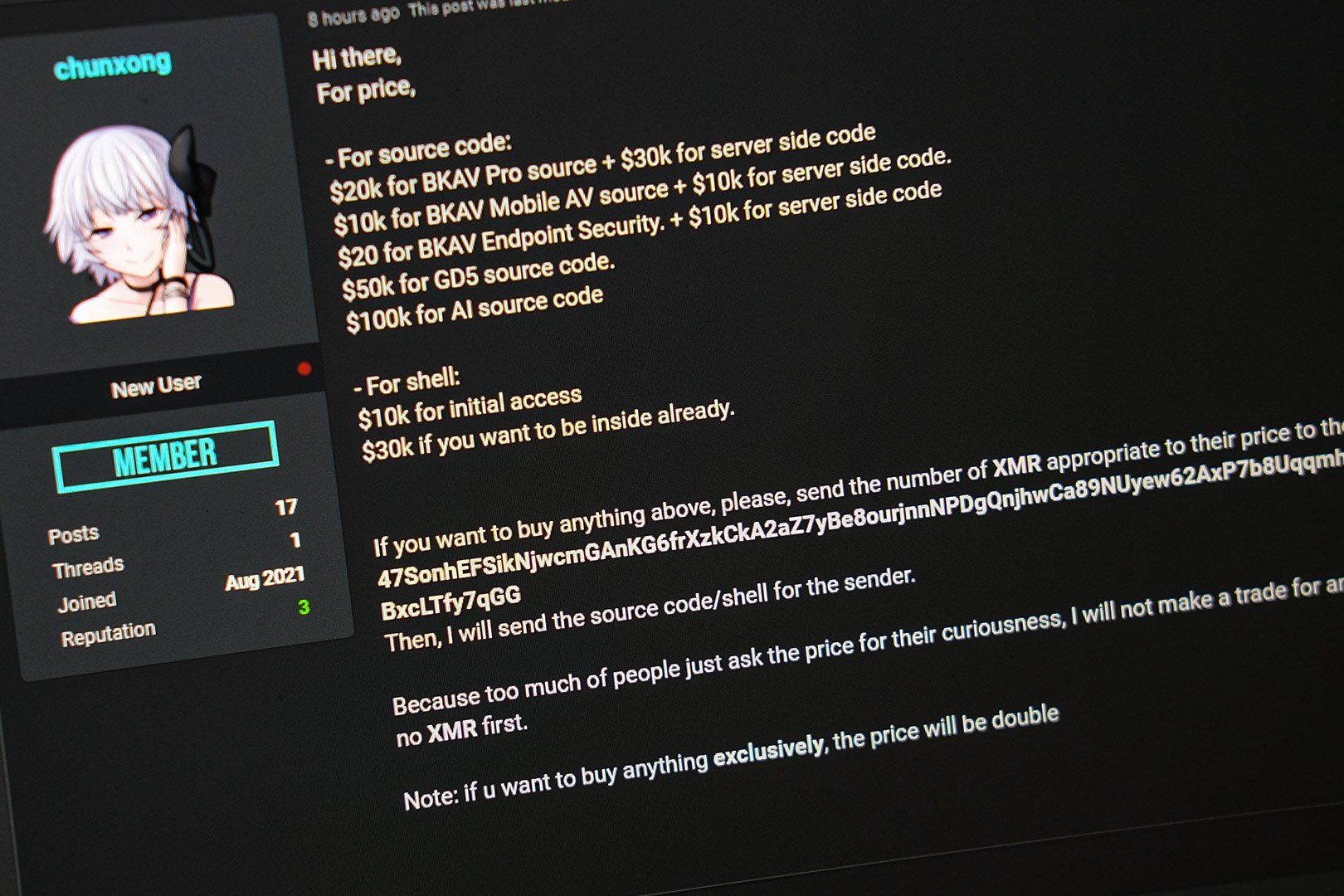

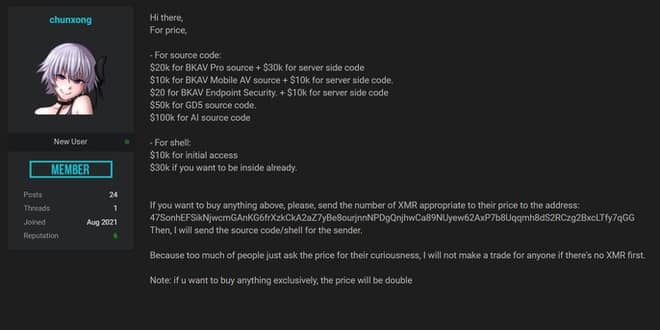

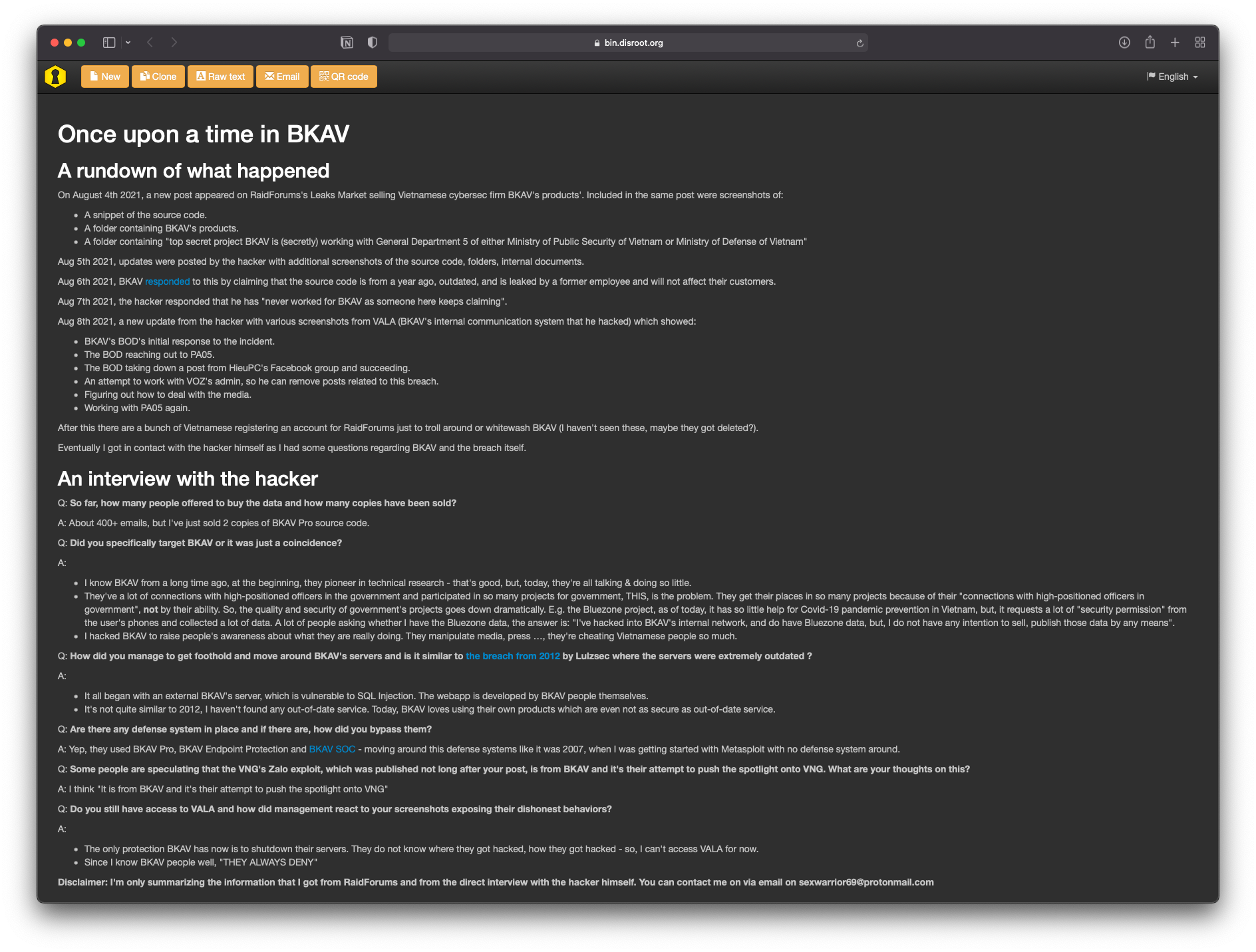

Hacker với nick là chunxong đã đăng một bài viết rao bán mã nguồn các sản phẩm của BKAV, bao gồm phần mềm bảo mật Bkav Pro lên trên một diễn đàn chia sẻ và bán thông tin bảo mật. Tài khoản này nói rằng có được dữ liệu này nhờ vào việc hack vào máy chủ của Bkav, đồng thời yêu cầu người mua liên lạc quan email và không nói là bán các dữ liệu này giá bao nhiêu.

Ngày 6/8

Ngày 4/8

![[IMG]](https://photo2.tinhte.vn/data/attachment-files/2021/08/5587494_217808978_4141228339317888_2982185317027417866_n.jpg)

Hacker với nick là chunxong đã đăng một bài viết rao bán mã nguồn các sản phẩm của BKAV, bao gồm phần mềm bảo mật Bkav Pro lên trên một diễn đàn chia sẻ và bán thông tin bảo mật. Tài khoản này nói rằng có được dữ liệu này nhờ vào việc hack vào máy chủ của Bkav, đồng thời yêu cầu người mua liên lạc quan email và không nói là bán các dữ liệu này giá bao nhiêu.

Ngày 6/8

Sau đó trên diễn đàn Whitehat, Bkav cho biết đã kiểm tra và xác nhận, nói rằng đây là mã nguồn cũ của một số mô đun thành phần của phần mềm Bkav. Bkav cho biết dữ liệu đã bị rò rỉ từ cách đây hơn một năm do một nhân viên cũ đã nghỉ việc, đồng thời công ty nói rằng các thành phần cũ không gây ra ảnh hưởng tới khách hàng.

Hacker cũng đăng tải một đoạn mã được cho là tính năng tự bảo vệ của Bkav Pro và một số nội dung như danh sách server, nhân sự.

Rạng sáng ngày 9/8

Tài khoản chungxong tiếp tục đăng tải trên diễn đàn bán thông tin bảo mật một bài đăng khác, nói rằng đã thấy phản hồi từ Bkav và phản bác chuyện hacker này là nhân viên của công ty. Hacker cho biết không phải là nhân viên cũ của Bkav, đồng thời tung thêm một loạt những ảnh chụp màn hình từ dịch vụ chat nội bộ của Bkav là Vala, trong đó có những thông tin trao đổi nội bộ của những người được cho là lãnh đạo, nhân viên công ty.

Sáng 9/8

Bkav tiếp tục khẳng định trên Whitehat rằng vụ việc vẫn do nhân viên cũ nói trên thực hiện, đồng thời cho biết các vụ lộ, lọt thông tin từ nhân viên cũ luôn là vấn đề của mọi tổ chức. Công ty dẫn ra một số sự việc tương tự đã xảy ra như Công ty Kaspersky bị nhân viên cũ tung mã nguồn lên mạng năm 2011 hay việc Cơ quan An ninh Quốc gia Mỹ (NSA) bị nhân viên cũ tiết lộ thông tin mật năm 2013.

Ngày 10/8

Quảng cáo

Hacker Chunxong đã trả lời người mua qua email, cho biết gói mã nguồn của Bkav có giá 290.000 đô la. Cụ thể thì hacker này ra giá mã nguồn phần mềm (source code) và mã nguồn máy chủ (server side code) của các phần mềm diệt virus có giá 150.000 đô la, còn phần mã nguồn trí thông minh nhân tạo AI của Bkav có giá 100.000 đô la. Ngoài ra, người này còn ra giá các hạng mục khác như 10.000 đô la cho quyền truy cập ban đầu và 30.000 đô la cho quyền tiếp cận các nội dung ở bên trong. Tuy nhiên, phương thức thanh toán như thế nào thì hacker không cho biết.

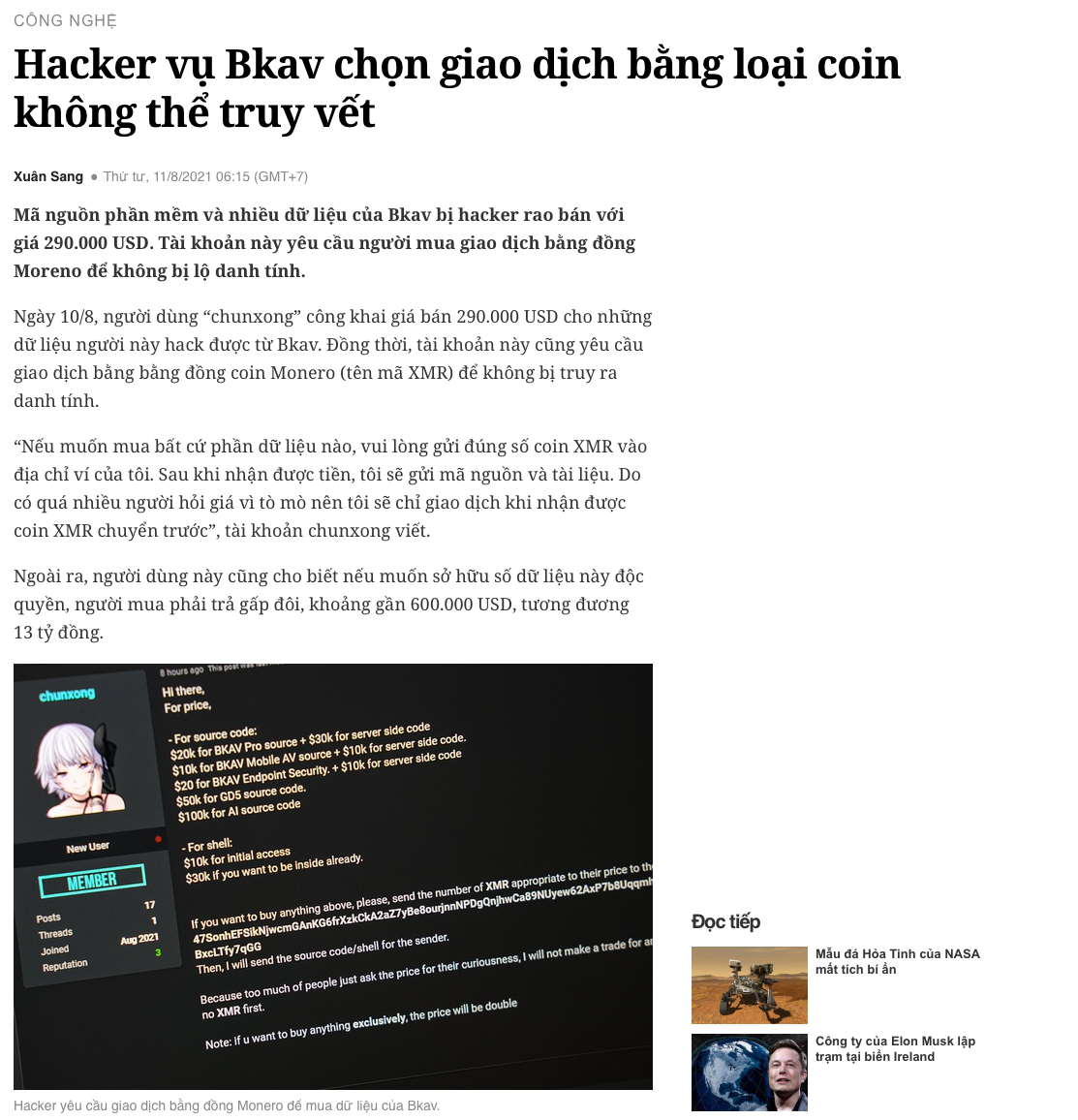

Không lâu sau đó, hacker này tiếp tục đăng bài trên diễn đàn, công bố các mức giá nói trên, đồng thời yêu cầu người mua giao dịch bằng đồng coin Monero (mã XMR) để đảm bảo danh tính không bị truy vết. Tài khoản này còn cho biết "“Nếu muốn mua bất cứ phần dữ liệu nào, vui lòng gửi đúng số coin XMR vào địa chỉ ví của tôi. Sau khi nhận được tiền, tôi sẽ gửi mã nguồn và tài liệu. Do có quá nhiều người hỏi giá vì tò mò nên tôi sẽ chỉ giao dịch khi nhận được coin XMR chuyển trước”, đồng thời nói rằng ai muốn mua toàn bộ dữ liệu này độc quyền thì phải trả giá gấp đôi, nghĩa là khoảng 600.000 đô la.

Ngày 11/8

Zing.vn đã email tới hacker để hỏi và hacker này trả lời là người Việt, đang sống ở nước ngoài và còn nhiều tài liệu khác của Bkav có thể tung ra. chunxong nói qua email rằng "Tôi là người Việt Nam nhưng đang sống ở nước ngoài. Hiện tại, tôi không thể phỏng vấn bằng hình ảnh được, vì người ta sẽ tìm ra tôi ngay", đồng thời cho biết anh ta chọn Bkav làm mục tiêu tấn công vì cảm thấy công ty này thường nói quá so với những gì mình làm được. Hacker này cũng cho biết mình sở hữu nhiều dữ liệu của Bkav sau khi tấn công vào mạng nội bộ của công ty, nhưng có những dữ liệu không muốn bán hoặc công bố.

Quảng cáo

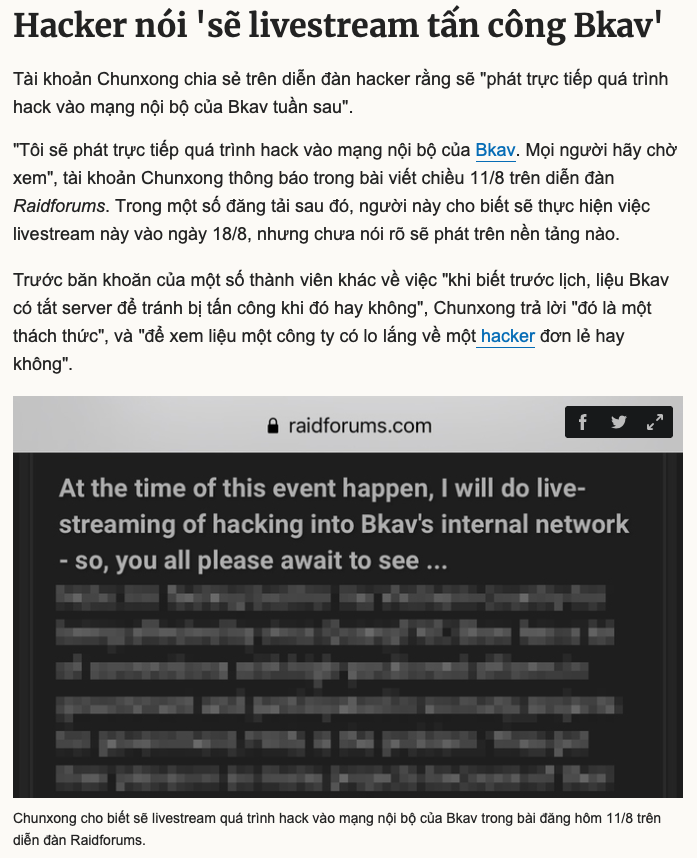

Rạng sáng 12/8

Hacker tuyên bố trên diễn đàn hacker rằng sẽ "phát trực tiếp quá trình hack vào mạng nội bộ của Bkav vào ngày 18/8", hacker không cho biết sẽ stream trên nền tảng nào nhưng có ý kiến cho rằng đó sẽ là một video được phát lại dạng livestream vì livestream trực tiếp, dấu vết của hacker có thể dễ bị lộ hơn.

Cập nhật 13/8

Một người với email protonmail đã cho đăng tải đoạn ghi chú lên disroot với tiêu đề Once upon a time in BKAV, trong đó kể lại sơ lược các mốc thời gian của diễn biến vụ việc Bkav và hacker chunxong. Trong đó đặc biệt là một đoạn mà người này tuyên bố đã phỏng vấn trực tiếp hacker (chưa rõ qua phương tiện nào) và nhận được khá nhiều câu trả lời từ hacker. Nội dung các câu hỏi và câu trả lời như bên dưới, trong đó hacker cho biết đã bán được 2 mã nguồn Bkav Pro, nói về lý do muốn tấn công Bkav, cách tiếp cận máy chủ Bkav, những lớp bảo mật mà hacker vượt qua và cả thông tin về vụ việc Zalo mấy ngày trước đây.

Và với những gì trong bài đăng này đề cập tới, không thể không khiến cho người ta nghi ngờ rằng đây có thể là bài đăng từ chính hacker nhằm tiếp tục cung cấp thêm thông tin hay vì một mục đích nào đó.

Ảnh chụp màn hình, bài gốc tại đây

Mình dùng Google dịch sơ các đoạn cho anh em dễ theo dõi luôn nhé

Một cuộc phỏng vấn với hacker

Q: Cho đến nay, có bao nhiêu người được đã tìm tới để mua dữ liệu và có bao nhiêu bản sao đã được bán?

A: Khoảng 400 email, nhưng tôi vừa bán 2 bản mã nguồn Bkav Pro.

Q: Bạn đã đặc biệt nhắm mục tiêu Bkav hay đó chỉ là một sự trùng hợp?

A:

- Tôi biết Bkav từ một thời gian dài trước đây, ngay từ đầu, họ tiên phong trong nghiên cứu kỹ thuật - điều đó tốt, nhưng, hiện tại, họ chỉ nói và làm rất ít.

- Họ đã có rất nhiều mối liên hệ với những người có vị trí cao trong chính phủ và tham gia rất nhiều dự án cho chính phủ, đây là vấn đề. Họ có được rất nhiều dự án vì "kết nối với những người có vị trí cao trong chính phủ", không phải bởi khả năng của họ. Vì vậy, chất lượng và an ninh của các dự án của chính phủ giảm mạnh. Ví dụ. Dự án Bluezone, tính tới hiện tại, nó chẳng giúp gì nhiều trong việc phòng chống đại dịch Covid-19 tại Việt Nam, nhưng, nó yêu cầu rất nhiều "sự cho phép bảo mật" từ điện thoại của người dùng và thu thập rất nhiều dữ liệu. Rất nhiều người hỏi liệu tôi có dữ liệu Bluezone hay không, câu trả lời là: "Tôi đã hack vào mạng nội bộ của Bkav và có dữ liệu của Bluezone, nhưng, tôi không có bất kỳ ý định nào để bán, xuất bản các dữ liệu đó bằng bất kỳ phương tiện nào" .

- Tôi đã hack Bkav để nâng cao nhận thức của mọi người về những gì họ đang thực hiện. Họ thao túng phương tiện truyền thông, báo chí ..., họ đang lừa dối người Việt Nam rất nhiều.

Q: Làm thế nào bạn tìm cách vào xem các máy chủ của Bkav và nó tương tự như vụ việc hồi năm 2012 của Lulzsec nơi các máy chủ đã vô cùng lỗi thời?

A:

- Tất cả bắt đầu với một máy chủ của Bkav bên ngoài, dễ bị SQL Injection. WebApp được phát triển bởi chính người của Bkav.

- Vụ việc này không hoàn toàn giống với năm 2012, tôi không tìm thấy bất kỳ dịch vụ lỗi thời nào. Ngày nay, Bkav thích sử dụng các sản phẩm của riêng họ thậm chí không an toàn như dịch vụ đời cũ.

Q: Có bất kỳ hệ thống phòng thủ nào không và nếu có, bạn đã vượt qua chúng như thế nào?

A: Yep, họ đã sử dụng BKAV PRO, BKAV Endpoint Protection và Bkav SOC - các lớp bảo vệ này như năm 2007, khi tôi tìm tới với Metasploit nó không được bảo vệ bởi thứ gì.

Q: Một số người đang suy đoán rằng vụ lỗ hổng Zalo của VNG, được tung ra không lâu sau bài viết của bạn, đến từ Bkav và đó là nỗ lực của họ để đẩy sự chú ý sang VNG. Suy nghĩ của bạn về điều này là gì?

A: Tôi nghĩ rằng "Đó là từ Bkav và đó là nỗ lực của họ để đẩy sự chú ý sang VNG"

Q: Bạn vẫn có quyền truy cập vào Vala và cách quản lý phản ứng với ảnh chụp màn hình của bạn để phơi bày các hành vi không trung thực của họ?

A:

- Biện pháp bảo vệ duy nhất của BKAV lúc này là tắt máy chủ của họ. Họ không biết họ bị hack ở đâu, cách họ bị hack - vì vậy, tôi không thể truy cập Vala ngay bây giờ.

- Vì tôi biết rõ những người Bkav, họ luôn luôn từ chối

Cập nhật 14/8

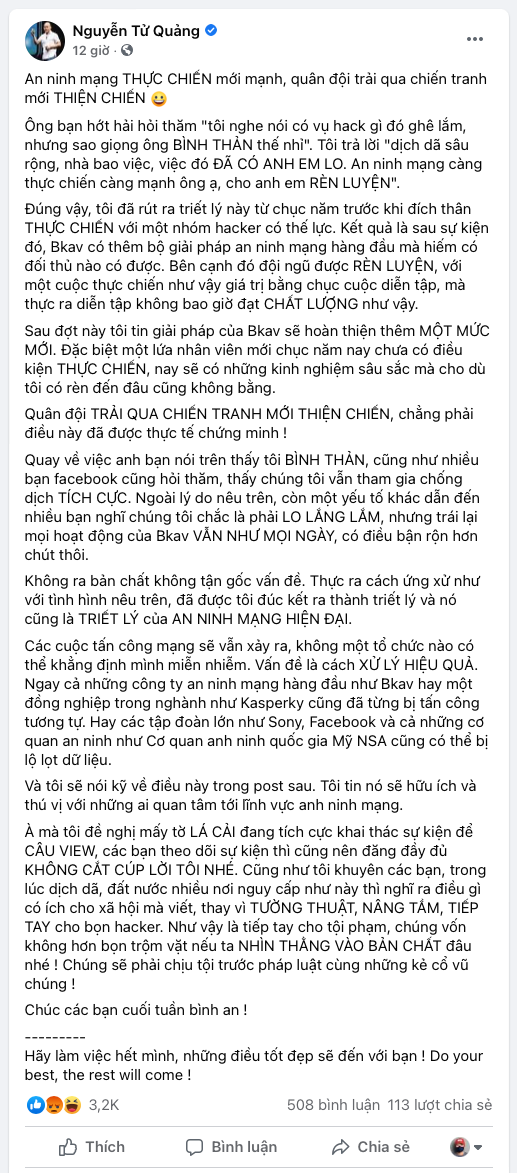

Trên trang facebook cá nhân, anh Nguyễn Tử Quảng Bkav đã có thông tin có liên quan tới vấn đề này, mình cập nhật luôn ở đây cho anh em tiện theo dõi nhé.

An ninh mạng THỰC CHIẾN mới mạnh, quân đội trải qua chiến tranh mới THIỆN CHIẾN

Ông bạn hớt hải hỏi thăm "tôi nghe nói có vụ hack gì đó ghê lắm, nhưng sao giọng ông BÌNH THẢN thế nhỉ". Tôi trả lời "dịch dã sâu rộng, nhà bao việc, việc đó ĐÃ CÓ ANH EM LO. An ninh mạng càng thực chiến càng mạnh ông ạ, cho anh em RÈN LUYỆN".

Đúng vậy, tôi đã rút ra triết lý này từ chục năm trước khi đích thân THỰC CHIẾN với một nhóm hacker có thế lực. Kết quả là sau sự kiện đó, Bkav có thêm bộ giải pháp an ninh mạng hàng đầu mà hiếm có đối thủ nào có được. Bên cạnh đó đội ngũ được RÈN LUYỆN, với một cuộc thực chiến như vậy giá trị bằng chục cuộc diễn tập, mà thực ra diễn tập không bao giờ đạt CHẤT LƯỢNG như vậy.

Sau đợt này tôi tin giải pháp của Bkav sẽ hoàn thiện thêm MỘT MỨC MỚI. Đặc biệt một lứa nhân viên mới chục năm nay chưa có điều kiện THỰC CHIẾN, nay sẽ có những kinh nghiệm sâu sắc mà cho dù tôi có rèn đến đâu cũng không bằng.

Quân đội TRẢI QUA CHIẾN TRANH MỚI THIỆN CHIẾN, chẳng phải điều này đã được thực tế chứng minh !

Quay về việc anh bạn nói trên thấy tôi BÌNH THẢN, cũng như nhiều bạn facebook cũng hỏi thăm, thấy chúng tôi vẫn tham gia chống dịch TÍCH CỰC. Ngoài lý do nêu trên, còn một yếu tố khác dẫn đến nhiều bạn nghĩ chúng tôi chắc là phải LO LẮNG LẮM, nhưng trái lại mọi hoạt động của Bkav VẪN NHƯ MỌI NGÀY, có điều bận rộn hơn chút thôi.

Không ra bản chất không tận gốc vấn đề. Thực ra cách ứng xử như với tình hình nêu trên, đã được tôi đúc kết ra thành triết lý và nó cũng là TRIẾT LÝ của AN NINH MẠNG HIỆN ĐẠI.

Các cuộc tấn công mạng sẽ vẫn xảy ra, không một tổ chức nào có thể khẳng định mình miễn nhiễm. Vấn đề là cách XỬ LÝ HIỆU QUẢ. Ngay cả những công ty an ninh mạng hàng đầu như Bkav hay một đồng nghiệp trong nghành như Kasperky cũng đã từng bị tấn công tương tự. Hay các tập đoàn lớn như Sony, Facebook và cả những cơ quan an ninh như Cơ quan anh ninh quốc gia Mỹ NSA cũng có thể bị lộ lọt dữ liệu.

Và tôi sẽ nói kỹ về điều này trong post sau. Tôi tin nó sẽ hữu ích và thú vị với những ai quan tâm tới lĩnh vực anh ninh mạng.

À mà tôi đề nghị mấy tờ LÁ CẢI đang tích cực khai thác sự kiện để CÂU VIEW, các bạn theo dõi sự kiện thì cũng nên đăng đầy đủ KHÔNG CẮT CÚP LỜI TÔI NHÉ. Cũng như tôi khuyên các bạn, trong lúc dịch dã, đất nước nhiều nơi nguy cấp như này thì nghĩ ra điều gì có ích cho xã hội mà viết, thay vì TƯỜNG THUẬT, NÂNG TẦM, TIẾP TAY cho bọn hacker. Như vậy là tiếp tay cho tội phạm, chúng vốn không hơn bọn trộm vặt nếu ta NHÌN THẲNG VÀO BẢN CHẤT đâu nhé ! Chúng sẽ phải chịu tội trước pháp luật cùng những kẻ cổ vũ chúng !

Chúc các bạn cuối tuần bình an !

---------

Cập nhật 15/8

Hacker chungxon mới đây trên diễn đàn hack nói rằng Bkav đã tắt server và không thể livestream khi hack vào máy chủ của công ty vào ngày 18/8 như đã tuyên bố trước đây. Tuy nhiên, hacker đã công bố 2 đoạn video miêu tả lại quá trình hack vào máy chủ của Bkav và video về đoạn chat nội bộ của dịch vụ Vala của Bkav. Hacker này nói rằng các lớp bảo mật của máy chủ là quá cũ. Sau khi vào được máy chủ, hacker đã có được gần như toàn bộ những thông tin như người dùng, mật khẩu cùng các dịch vụ của Bkav. Đoạn video được quay sẵn vào ngày 8/8.

Nguồn 1, 2, 3, 4, 5